Sicher unterwegs im öffentlichen WLAN

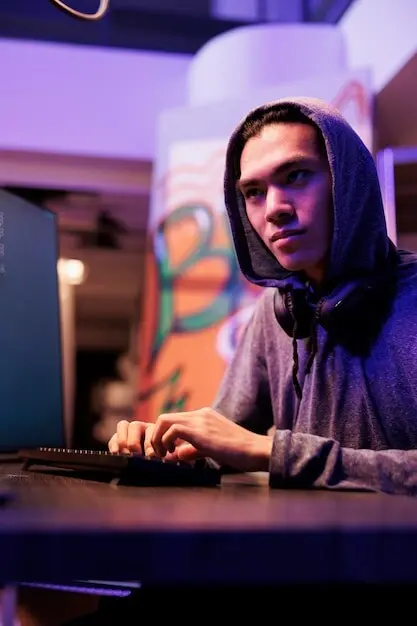

Wie Angriffe in offenen Netzen funktionieren

Sofort umsetzbare Verhaltensregeln

Schnellcheck vor dem Verbinden

Nur verschlüsselt: HTTPS, HSTS und Browser‑Hinweise

Geräteeinstellungen mit großer Wirkung

Automatisches Verbinden abschalten

Entfernen Sie alte Hotspots aus den bekannten Netzwerken und verhindern Sie, dass Ihr Gerät nach gleichen Namen sucht und sich stumm verbindet. Dies erschwert Evil‑Twin‑Angriffe deutlich und gibt Ihnen Kontrolle zurück, wann, wo und wie eine Verbindung zustande kommt.

Freigaben, AirDrop, Drucker und SMB aus

Öffentliche Netze sind kein Wohnzimmer. Deaktivieren Sie Dateifreigaben, Medienserver, Druckersuche und Protokolle wie SMB oder NetBIOS. Beschränken Sie AirDrop auf Kontakte oder komplett aus. So verhindern Sie neugierige Scans, versehentliche Übertragungen und peinliche Momente, wenn der Nachbartisch Ihren Gerätenamen sieht.

Aktualisierungen, Browser‑Profile, 2FA‑Apps

Installieren Sie Sicherheitsupdates zügig, insbesondere für Browser, Betriebssystem, VPN‑Client und Passwortmanager. Trennen Sie berufliche Identitäten durch eigenständige Profile oder Container. Bevorzugen Sie Zwei‑Faktor‑Apps gegenüber SMS und sichern Sie Wiederherstellungscodes offline, damit Geräteverlust nicht zum langfristigen Zugangsrisiko eskaliert.

Unterwegs verbunden bleiben – sicher und pragmatisch

Erfahrungen, die wachrütteln – und Hoffnung machen

Reisender im Café: ein beinahe teurer Klick

Ein Designer verbindet sich hastig im Zwischenstopp, übersieht den subtil veränderten Hotspot‑Namen und landet auf einer gefälschten Portalseite. Der Passwortmanager verweigert Autofill, der Verdacht wächst, er bricht ab. Später bestätigt das Personal: echtes Netz, anderer Name. Geduld rettete Konten.

Team im Bahnhof: gemeinsamer Sicherheitsmoment

Ein Designer verbindet sich hastig im Zwischenstopp, übersieht den subtil veränderten Hotspot‑Namen und landet auf einer gefälschten Portalseite. Der Passwortmanager verweigert Autofill, der Verdacht wächst, er bricht ab. Später bestätigt das Personal: echtes Netz, anderer Name. Geduld rettete Konten.

Ihre Erfahrung zählt – teilen, fragen, mitmachen

Ein Designer verbindet sich hastig im Zwischenstopp, übersieht den subtil veränderten Hotspot‑Namen und landet auf einer gefälschten Portalseite. Der Passwortmanager verweigert Autofill, der Verdacht wächst, er bricht ab. Später bestätigt das Personal: echtes Netz, anderer Name. Geduld rettete Konten.

All Rights Reserved.