Standardmäßig geschützt, bewusst verbunden

Smartphone-Grundschutz ohne Umwege

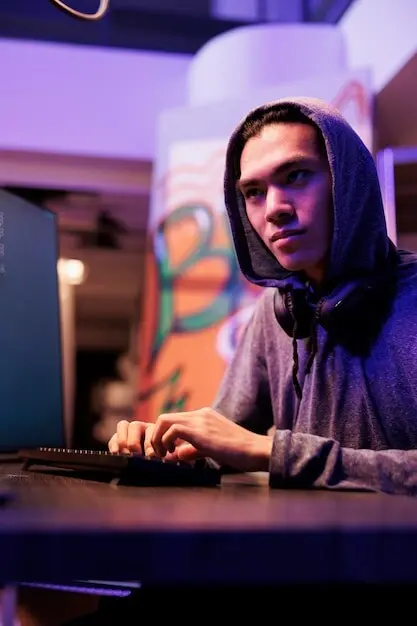

Laptop und Desktop systemweit absichern

Browser als täglicher Schutzschild

Gute Wahl, stark voreingestellt

Erweiterungen mit Bedacht

Suche, DNS und IP diskret halten

Apps, Berechtigungen und Kontrolle

Netzwerke klug gestaltet

Datenminimierung und starke Schlüssel

Passkeys und Sicherheitsschlüssel einführen

Aktiviere Passkeys überall, wo möglich, und hinterlege zumindest zwei unterschiedliche Authentikatoren, etwa Plattform- und FIDO2-Hardware-Schlüssel. Dokumentiere Notfallcodes offline, prüfe Wiederherstellungswege realistisch und entferne schwache SMS-Zwei-Faktor-Methoden schrittweise, bis deine wichtigsten Konten ausschließlich robuste, phishingresistente Verfahren einsetzen.

Passwortmanager richtig nutzen

Wähle einen glaubwürdigen Manager mit geprüfter Kryptografie, aktiviere biometrische Entsperrung nur lokal, trenne private und berufliche Tresore, verwalte geteilte Einträge bewusst und prüfe regelmäßig Sicherheitsberichte. Nutze Generatoren für lange, einzigartige Passwörter und hinterlege ein ausgedrucktes Notfallpaket in einem real physischen, abgesicherten Umschlag.

Updates, Überwachung und Notfallplan

Mythen, Geschichten und Motivation

All Rights Reserved.